[TUTORIEL] Éviter le brute force sur notre Jeedom

Présentation :

Dans cette article nous allons faire simple, l’objectif est de durcir le mécanisme d’authentification de notre Jeedom afin d’éviter le brute force. Ce tutoriel fait suite au précédent sur la mise en place d’une clé OTP.

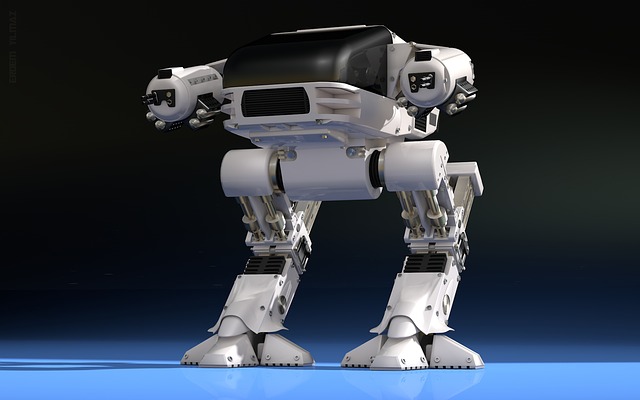

Comme vous le savez sûrement il existe bon notre de robot qui traîne sur Internet. Ces robots vont essayer de prendre la main sur votre installation par le biais d’une attaque par brute force.

Le brute force c’est simplement essayer des milliers de login/mot de passe par seconde pour trouver le bon. Le soucis est que même si ils ne parviennes pas à trouver votre login/mot de passe, ils vont consommer une quantité incroyable des ressources de votre Jeedom pouvant aller jusqu’à interférer avec son fonctionnement normal.

Durcir Jeedom face au brute force :

Afin de pallier à cela nous allons nous rendre dans Paramètres > Configuration > Sécurité. Ci-dessous les paramètres de base :

Comme on peut le constater ci-dessous j’ai modifié les paramètres de bases pour rendre l’ensemble plus strict :

« Nombre d’échec toléré », je l’ai mis à 3 je pense que c’est bien suffisant.

« Temps maximum entre les échecs (s) », ici 600 secondes soit 10 min, cela signifie que si dans un délais de 10 min on à 3 tentatives infructueuses, l’adresse IP vas être bannie .

« Durée du bannissement », maintenant à 10000 secondes soit plus de 2h30 de bannissement. L’objectif est clair plus vite et longtemps on se débarrasse des indésirables, mieux on se porte.

« IP blanche », c’est notre liste des IP non soumis au bannissement. Généralement on y met des plage d’adresse IP privé car en interne ce mécanisme de bannissement n’est pas nécessaire.

Et enfin, on peut voir un exemple d’adresse IP bannie suite à un test avec mon téléphone portable.

Conclusion :

Voilà comment en quelques minutes on peut se prémunir de petit malin qui utilise un robot pour tenter de trouver un compte sur votre installation.

Mais ce n’est pas fini, dans le prochain article nous allons aller encore plus loin pour éviter les attaques DDOS et les attaques pré-construites.

A bientôt.

![[TUTORIEL] Éviter le brute force sur notre Jeedom Avant dursissement 300x138 - [TUTORIEL] Éviter le brute force sur notre Jeedom](https://www.habitat-domotique.fr/wp-content/uploads/2018/01/Avant-dursissement-300x138.png)

![[TUTORIEL] Éviter le brute force sur notre Jeedom Apres durcissement 300x159 - [TUTORIEL] Éviter le brute force sur notre Jeedom](https://www.habitat-domotique.fr/wp-content/uploads/2018/01/Apres-durcissement-300x159.png)

J’ai hâte de voir la suite, merci pour ce tuto.